|

Priviahub | RevTwo

Orta zorluktaki RewTwo'ya yakından bakalım. İlk olarak bize verilen dosyayı tanımaya çalışıyoruz . Dosyayı çalıştırdığımızda bizden bir parola istemekte ve yanlış girişte sonlanıyor . Bu aşamada buffer overflow akıllara geliyor .

Dosyayı daha iyi tanımlamak için aşağıdaki komutları çalıştırdığımızda "Copyright (C) 1996-2020 the UPX Team. All Rights Reserved" yazısı dikkatimizi çekiyor . Araştırdığımızda UPX'in açık kaynka kodlu executeable packer olduğunu görüyoruz. Websitesini ziyaret ettiğimizde UPX'in dosyayı çok iyi sıkıştırdığına vurgu yapılmakta .

Dosyayı ghidra ile açtığımızda UPX ile paketlendiği için anlamsız veriler ile karşılaşıyoruz .ParrotOs üzerinde kurulu gelen UPX'in man sayfasına bakıyoruz ve dosyayı decompress ediyoruz .

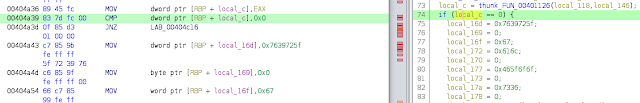

Elde edilen yeni dosyayı ghıdra ile açtığımızda artık daha fazla veriye ulaşmaktayız . Programın yürütülmeye başladığı main fonksiyonunu arattığımızda sağ tarafta ghidra tarafından decompile edilmiş halini inceledğimizde müdehale etmemiz gereken noktaları anlamaya başlıyoruz .

local_c değişkeni 0 oludğu taktirde bize flag'i verdiğini kod üzerinde görmekteyiz. Yazılımın akışını bozup şartı atlayıp if'in içerisini çalıştırmasını sağlamak için Cuttter aracını kullanacağız .

0x00404a39 adresinde gerçekleştirilen karşılaştırmanın sonucunda JNZ(Jump If Not zero) instruction'ı ile parolanın yanlış olduğu duruma gidiyor . Bizde bu adresi değiştirerek 0x00404a43

adresine atlanmasını sağlayacağız .

Cutter aracı üzerinde Write-Mode'u aktifleştirdikten sonra adrese müdehale edioyoruz . Adresi değiştirdirip dosyayı çalıştırdığımızda flag'i elde ediyoruz .

Subscribe to:

Post Comments (Atom)

Hack The Box | MetaTwo

Makinayı nmap ile tarıyoruz . 21/tcp open ftp? | fingerprint-strings: | GenericLines: | 220 ProFTPD Server (Debian) [::ffff:10.10.1...

-

Real Life Scenarios serisinin ilk yazısında kurumun ağından Wi-fi Sniffing ile elde ettiğimiz veriler ile erişim elde edeceğiz . Kurumun Wi-...

-

Orta zorluktaki RewTwo'ya yakından bakalım. İlk olarak bize verilen dosyayı tanımaya çalışıyoruz . Dosyayı çalıştırdığımızda bizden b...

-

Reverse kategorisindeki orta zorluktaki RevOne'a yakından bakalım. Elf formatındaki executeable dosyamızı indirip çalıştırıdığımızda ku...

-

Makinayı nmap ile tarıyoruz . 21/tcp open ftp? | fingerprint-strings: | GenericLines: | 220 ProFTPD Server (Debian) [::ffff:10.10.1...

-

Makinayi nmap ile tarıyoruz . nmap -sS -Pn --top-port 1000 -sC -sV -oN nmap.txt 10.10.11.189 Nmap scan report for 10.10.11.189 (10.10.11....

-

Wireshark İle Paket Analizi Paket Nedir ? Paket Sniffing kavramı nedir ? Nasıl paket yakalanır ? Paket Analizi Nedir...

-

Bize verilen elf formatındaki dosyayı çalıştırdığımızda aşağıdaki gibi çıktı verip program sonlanmakta. Ghidra ile dosyayı incelediğimizd...

-

Bize verilen Java kodu içerisinde VaultDoor1 Class'ının main ve checkPassword metoduna sahip olduğunu görüyoruz . Kullanıcıdan alın...

No comments:

Post a Comment